Le VPN Clientless de l’ASA propose de se connecter à distance à une interface WEB permettant d’accéder à des ressources internes.

Simplement à l’aide d’un navigateur WEB, il est possible d’exploiter un certain nombre de ressources.

Voici comment mettre en place un VPN Clientless basique.

Configuration

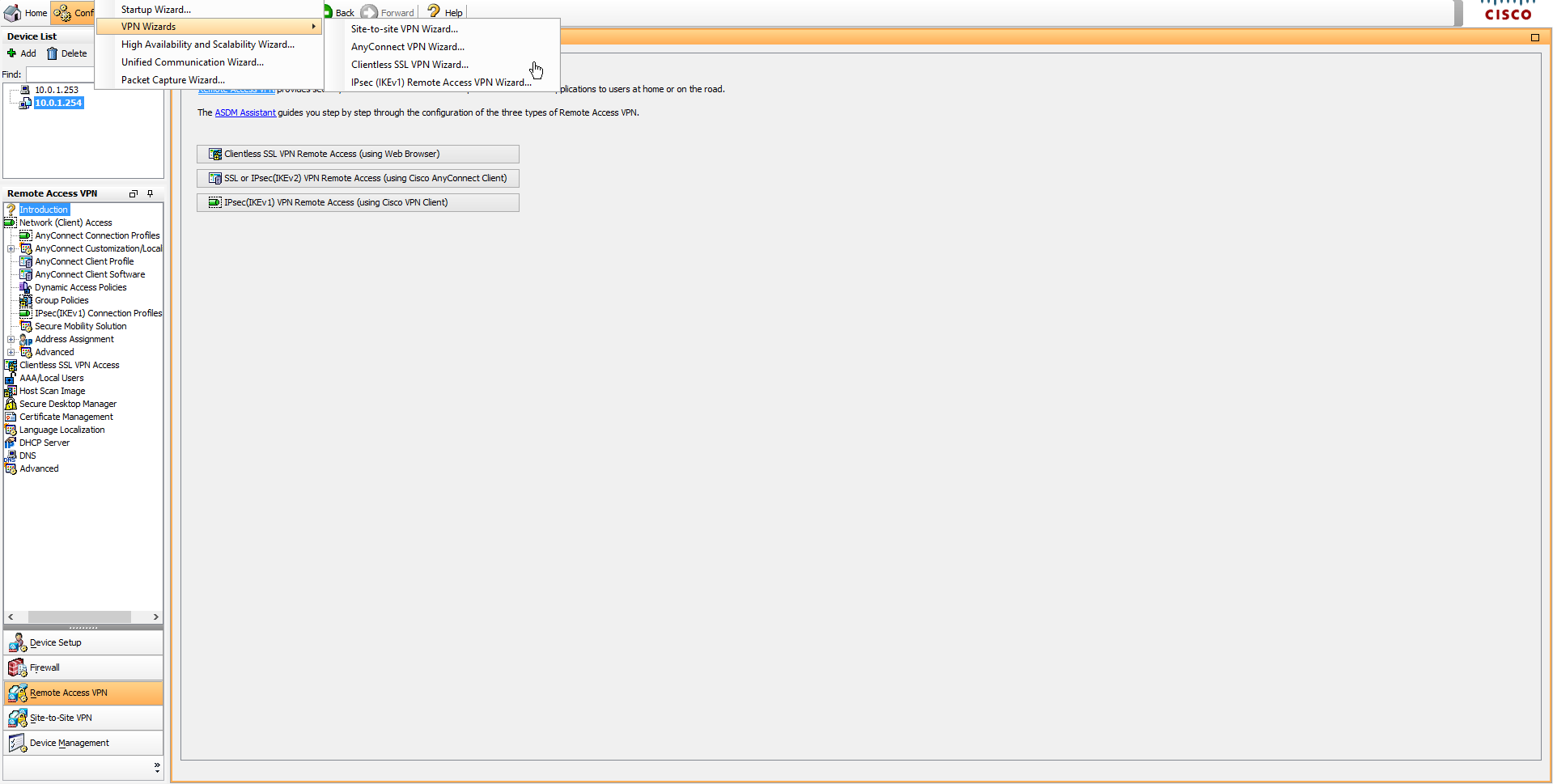

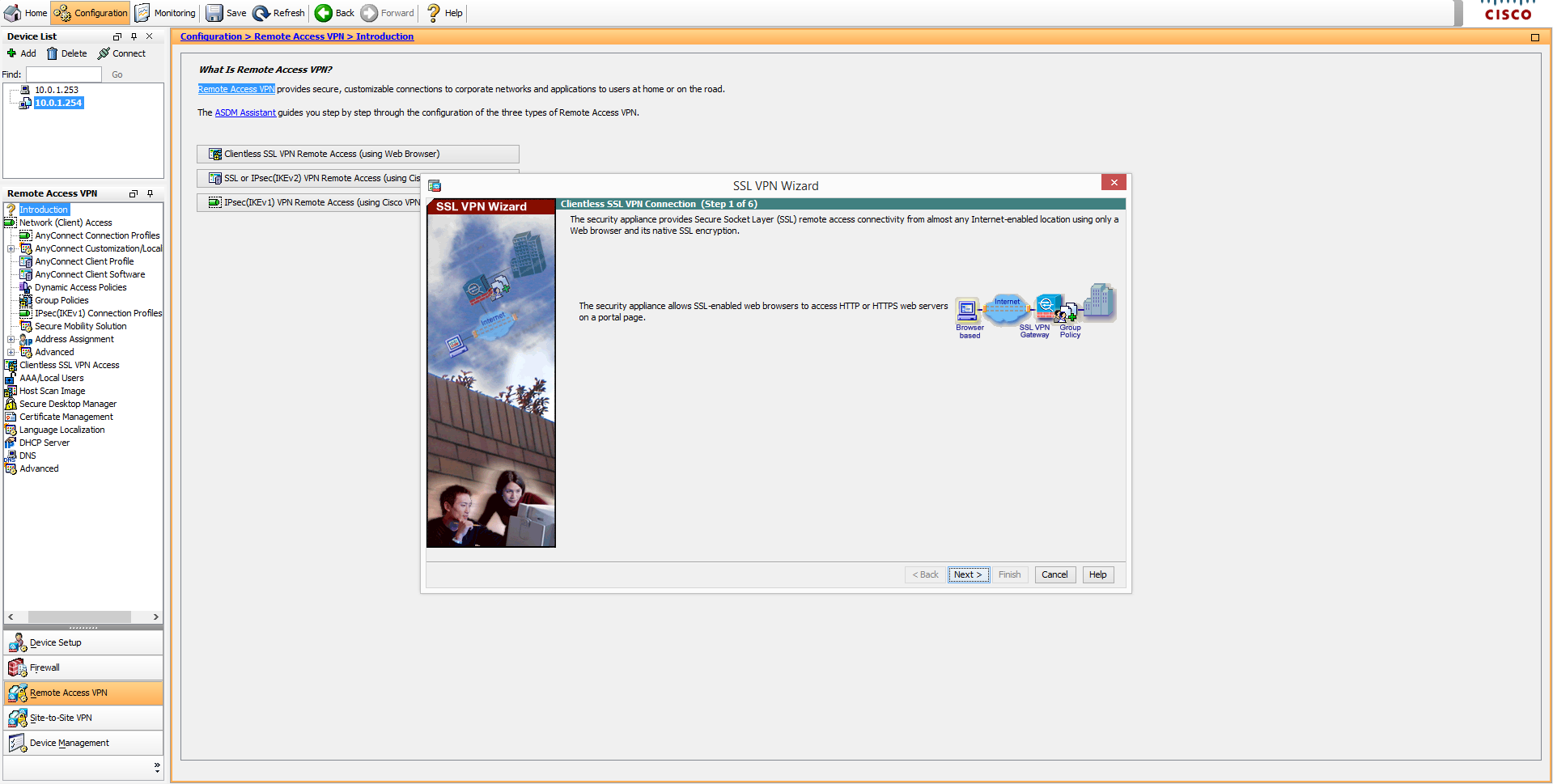

Comme toujours pour les VPN, le plus simple est de recourir au Wizard.

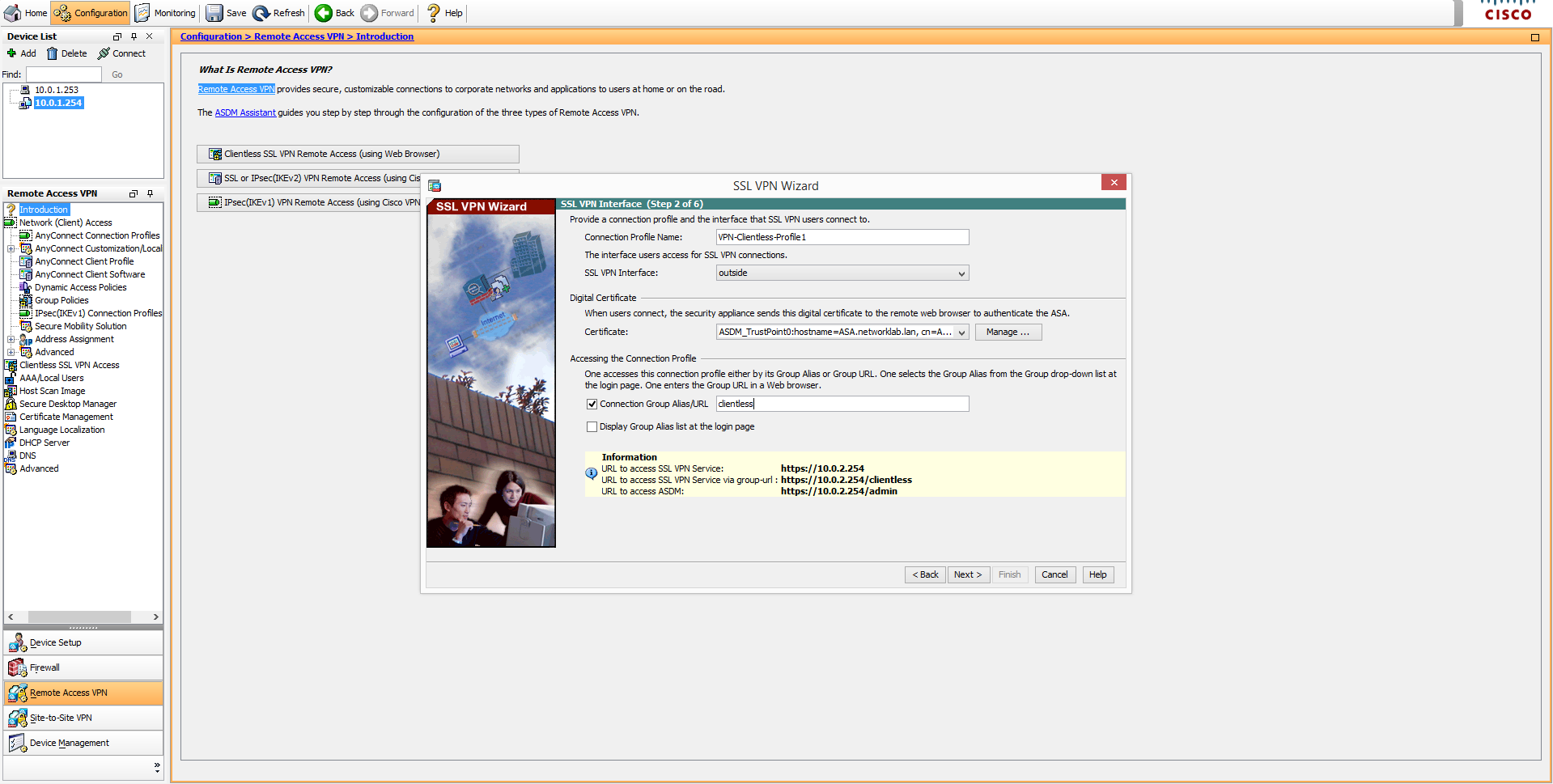

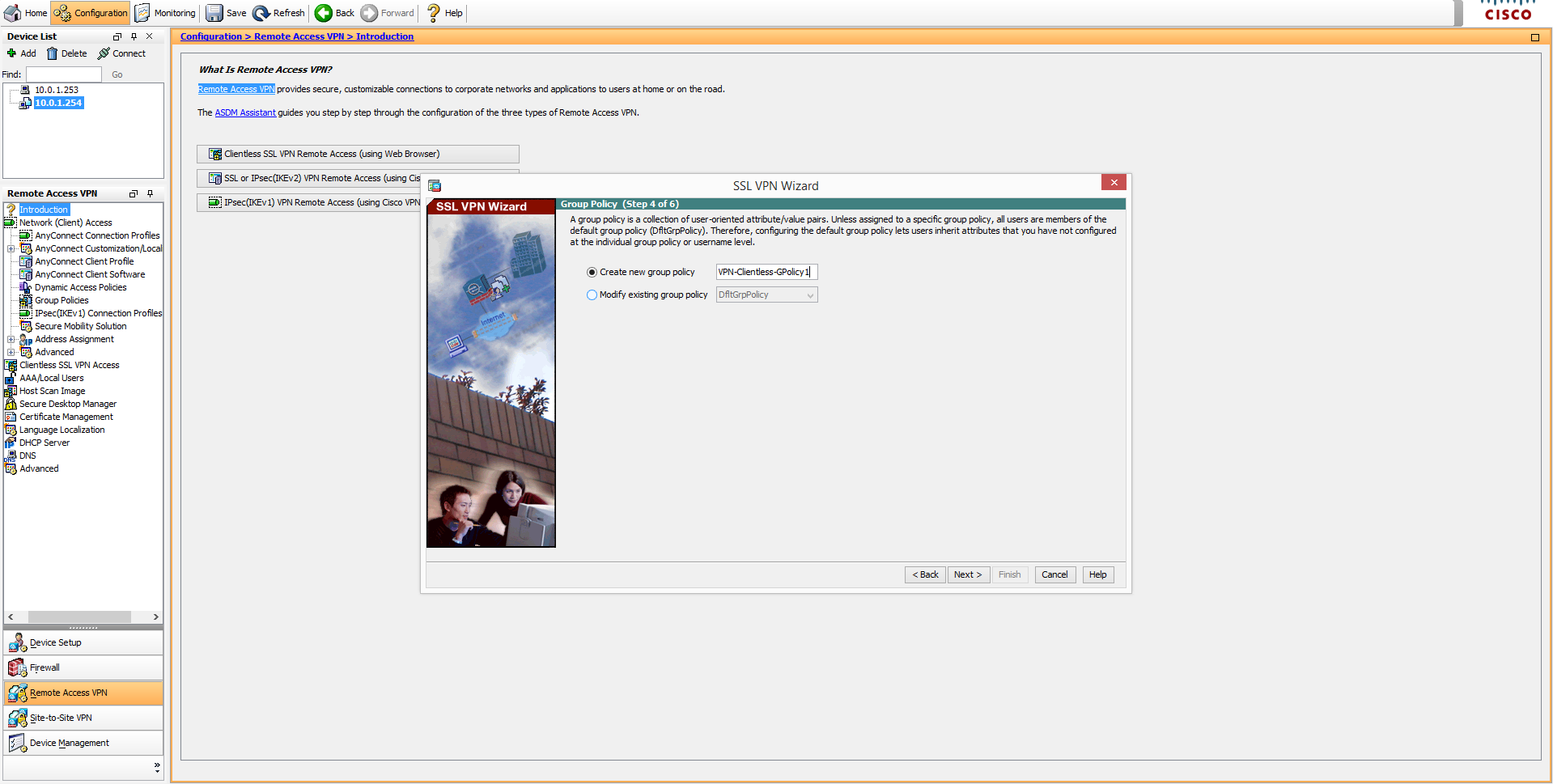

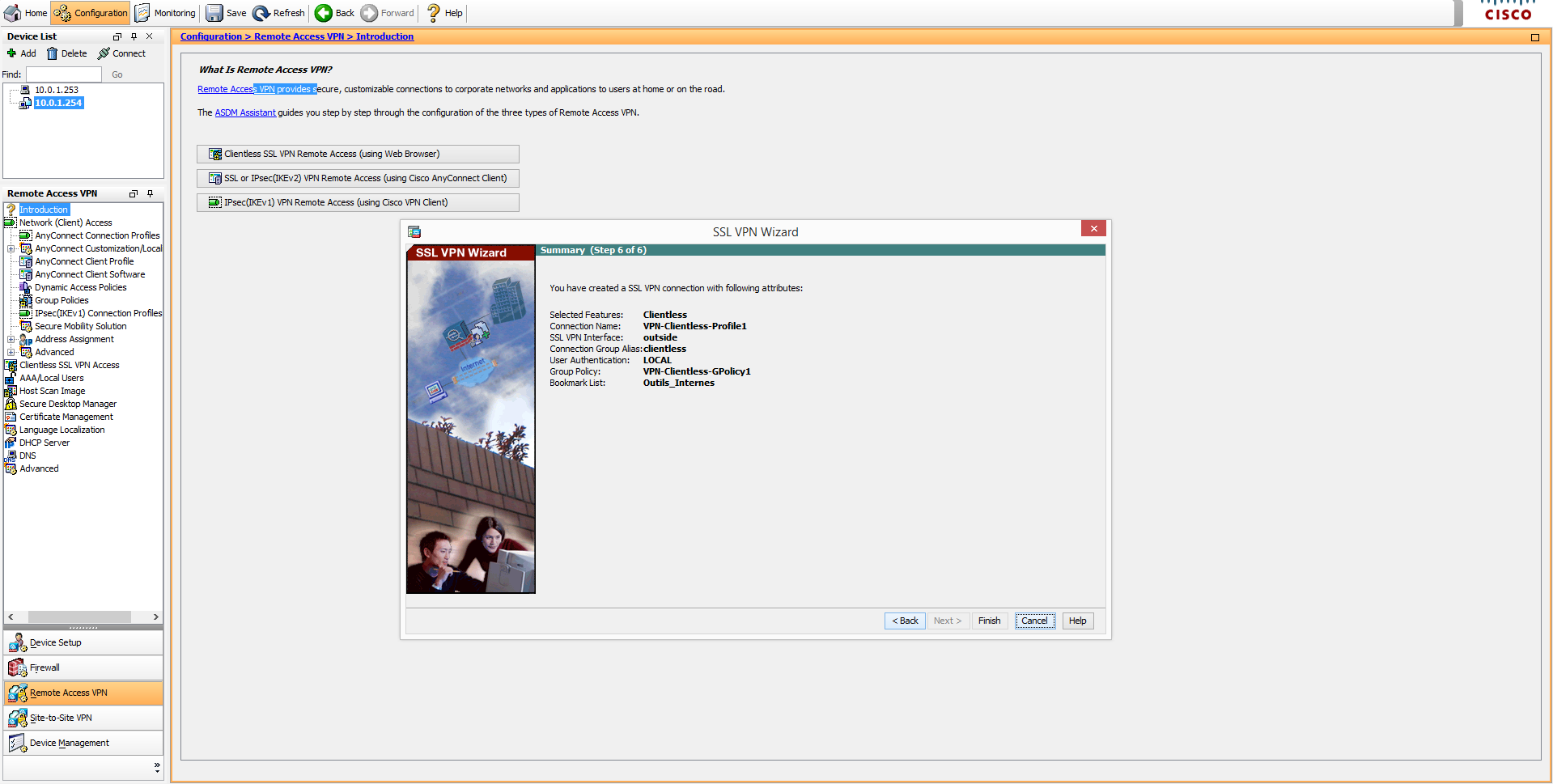

Dans cet écran il faut choisir un nom de profile, l’interface pointant vers l’extérieur et l’alias pour accéder à l’interface WEB du VPN Clientless.

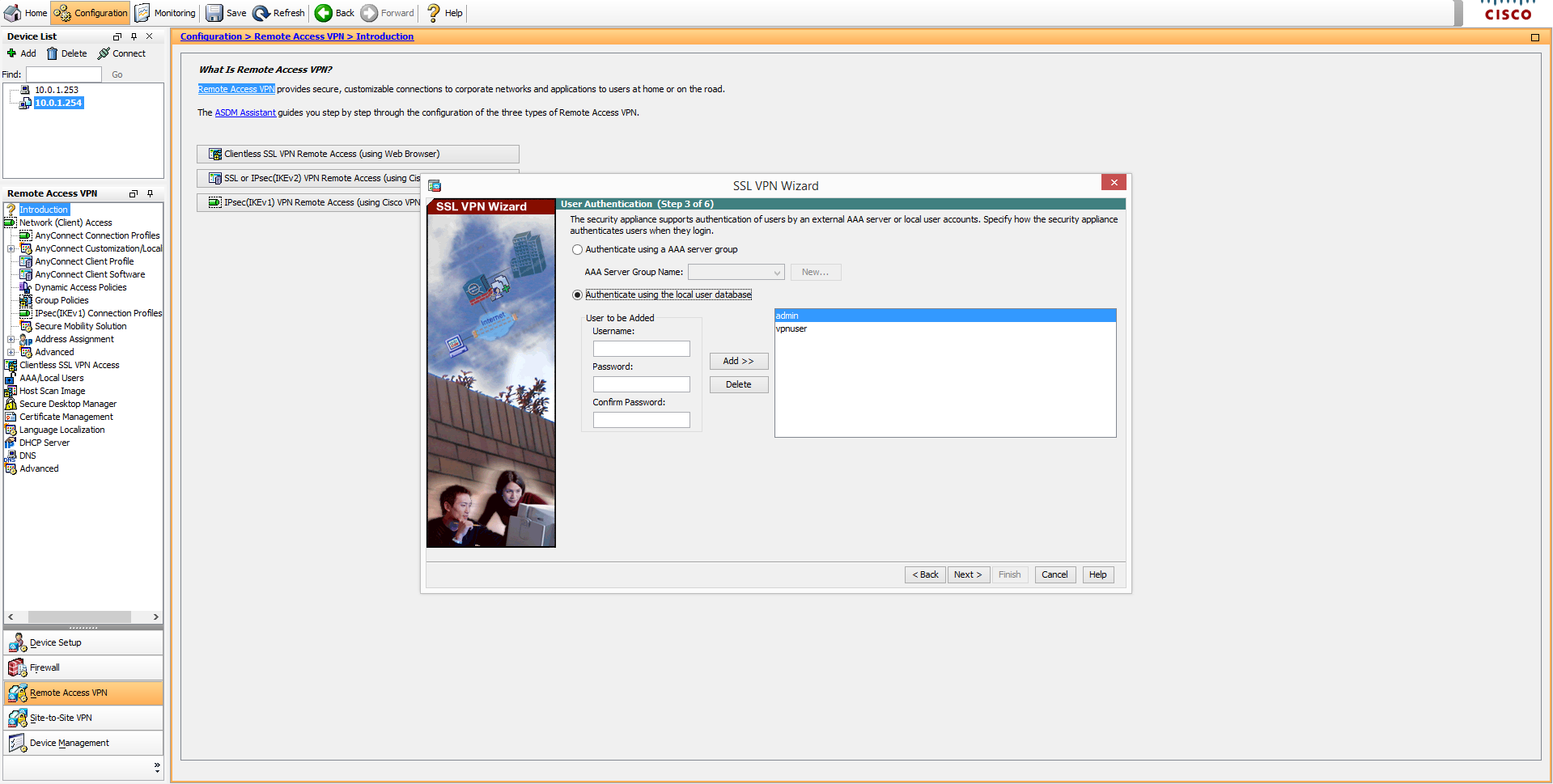

Il convient ensuite de choisir la méthode d’authentification. Ici des utilisateurs locaux seront utilisés. Bien entendu il est possible d’utiliser une configuration AAA.

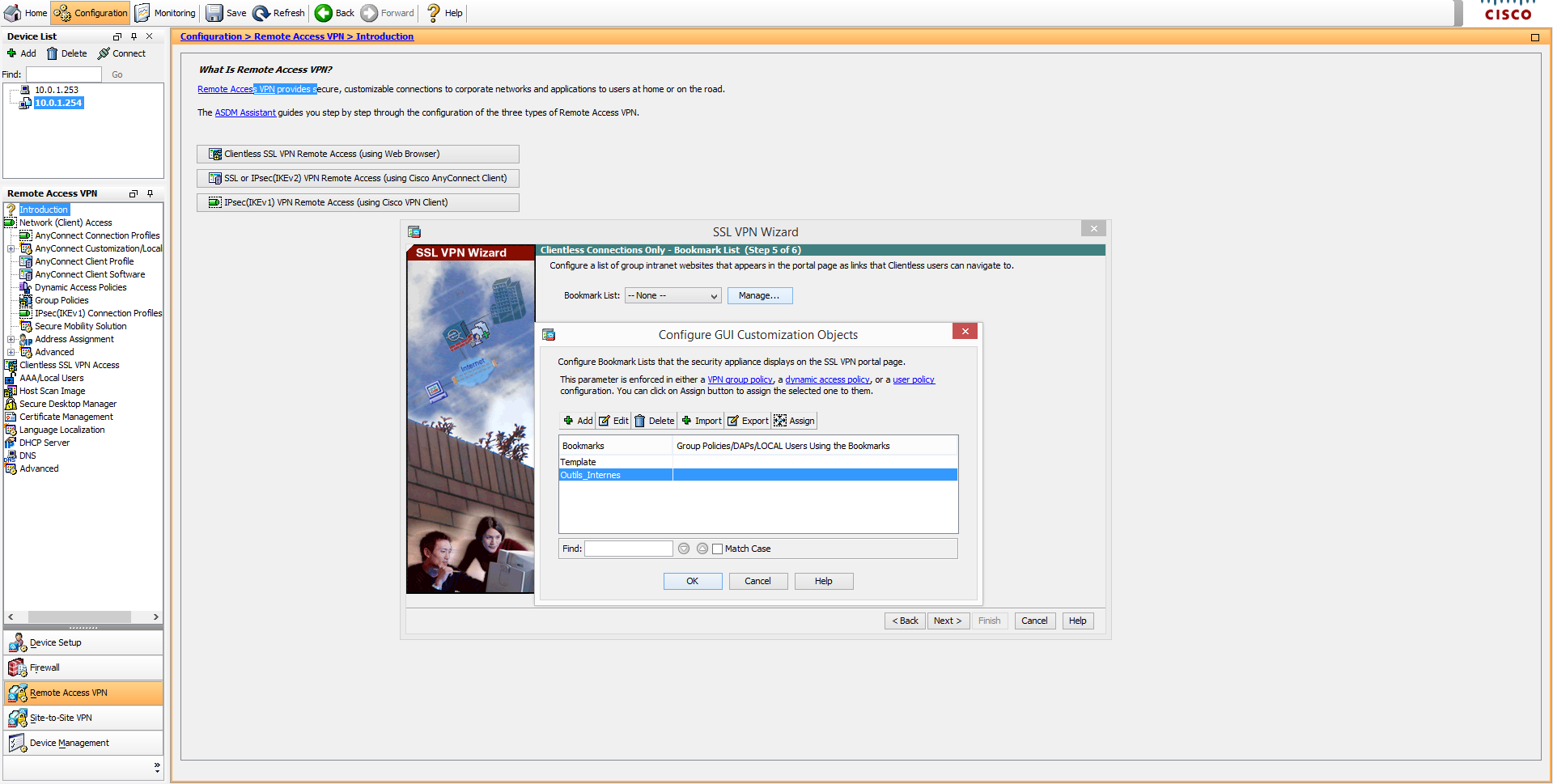

Enfin, il est possible de configurer les ressources auxquelles il sera possible d’accéder via l’interface WEB.

Test et configuration avancée

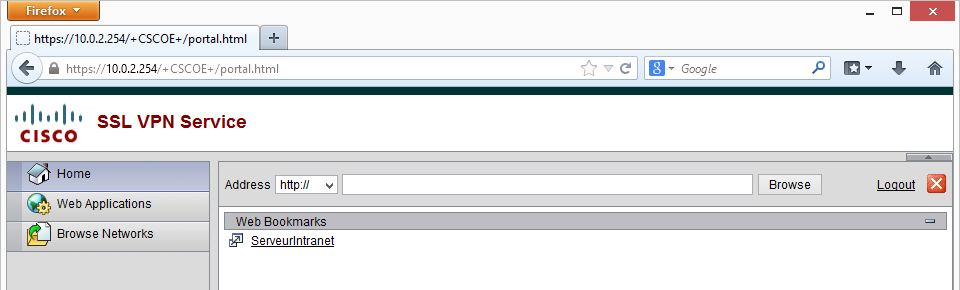

Si la configuration est bonne, il est à présent possible d’accéder à l’interface WEB.

Ici, un client accédant à l’interface WEB depuis l’extérieur peut se rendre sur la page WEB du serveur intranet en cliquant sur le lien qui a été ajouté précédemment à l’étape Bookmark List.

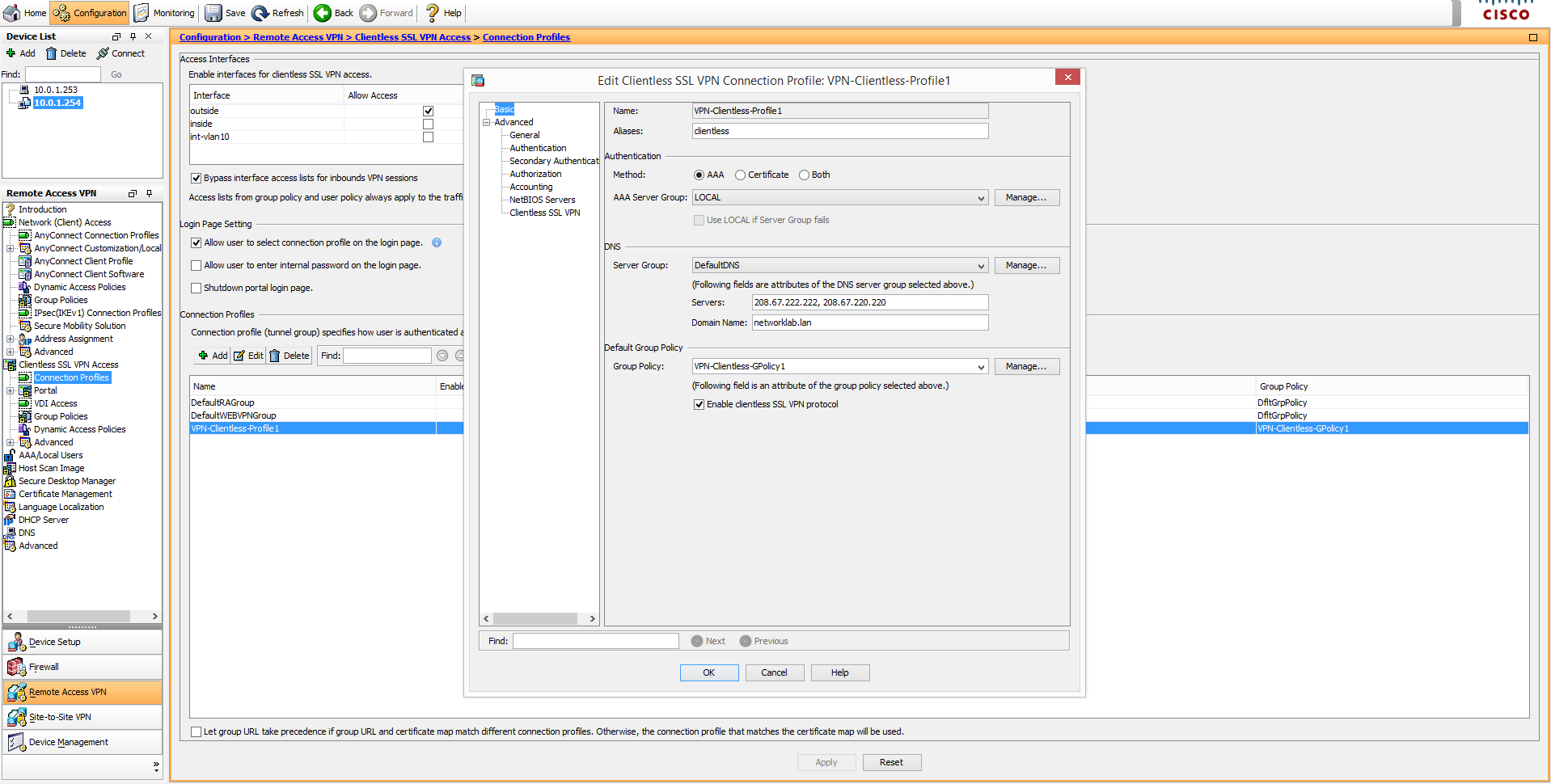

Depuis l’onglet Remote Access VPN, il est possible de modifier la configuration du VPN Clientless.

Dans l’écran Connection Profile nous retrouvons les paramètres généraux.

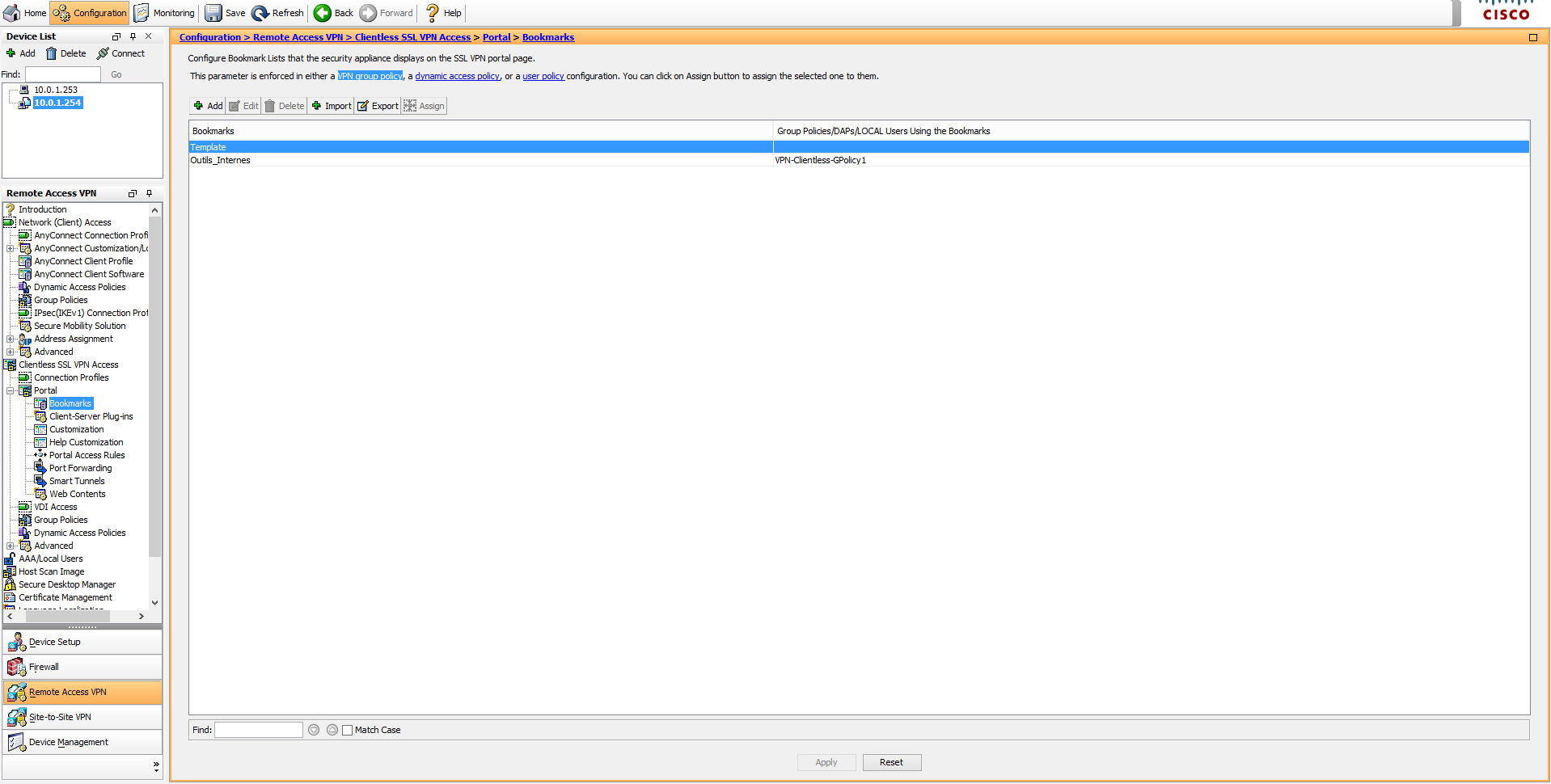

Il est possible de rajouter ou modifier des Bookmarks.

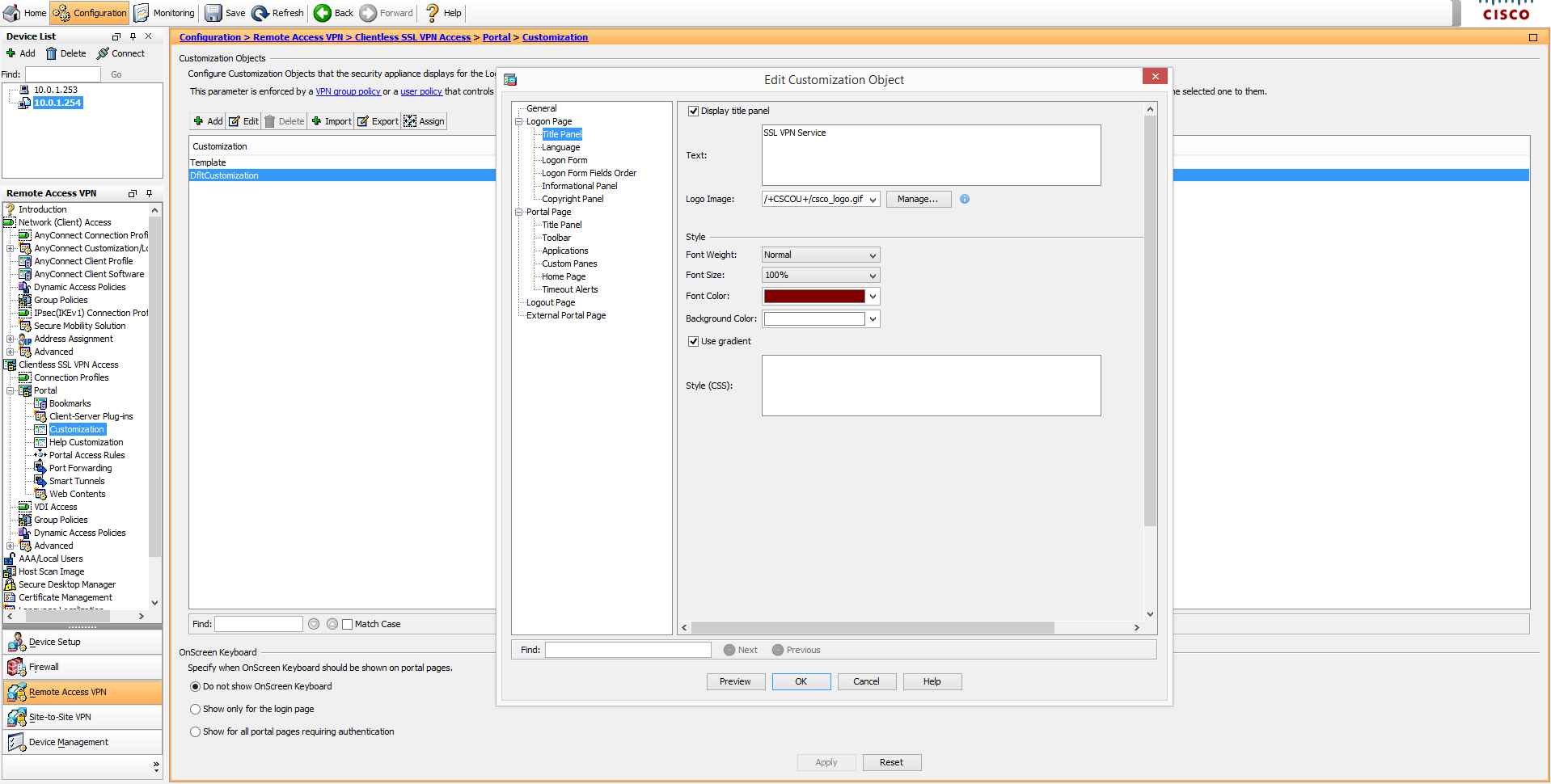

L’interface WEB est modifiable. Cela peut être pratique pour respecter la charte graphique de l’entreprise. Il est aussi possible de passer l’interface en Français, de modifier le titre, de modifier l’intitulé de certains champs, etc…

Port-Forwarding

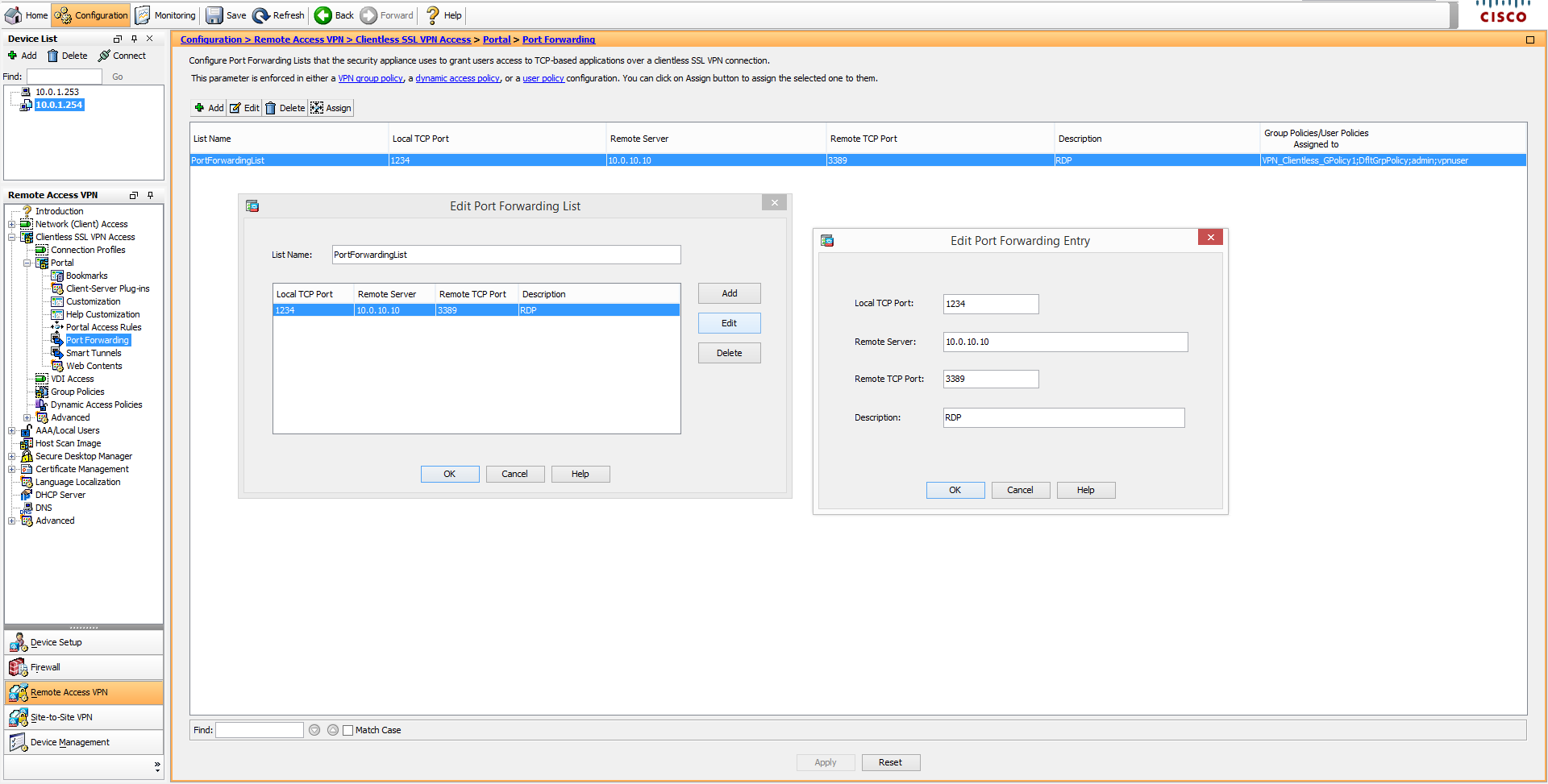

Le Port Forwarding permet aux clients du VPN Clientless d’accéder à certaines ressources internes sur une IP et un port bien précis.

Par exemple, il est possible de mettre en place une configuration permettant à un client d’accéder à l’IP 10.0.10.10 sur le port 3389 lors d’une connexion sur 127.0.0.1:1234.

De cette manière, si le client qui utilise le VPN Clientless veut se connecter en RDP sur l’IP 10.0.10.10, il n’a qu’à lancer une connexion sur l’IP 127.0.0.1 (son IP localhost) sur le port 1234 (ou tout autre port choisi).

Voici comment réaliser la configuration.

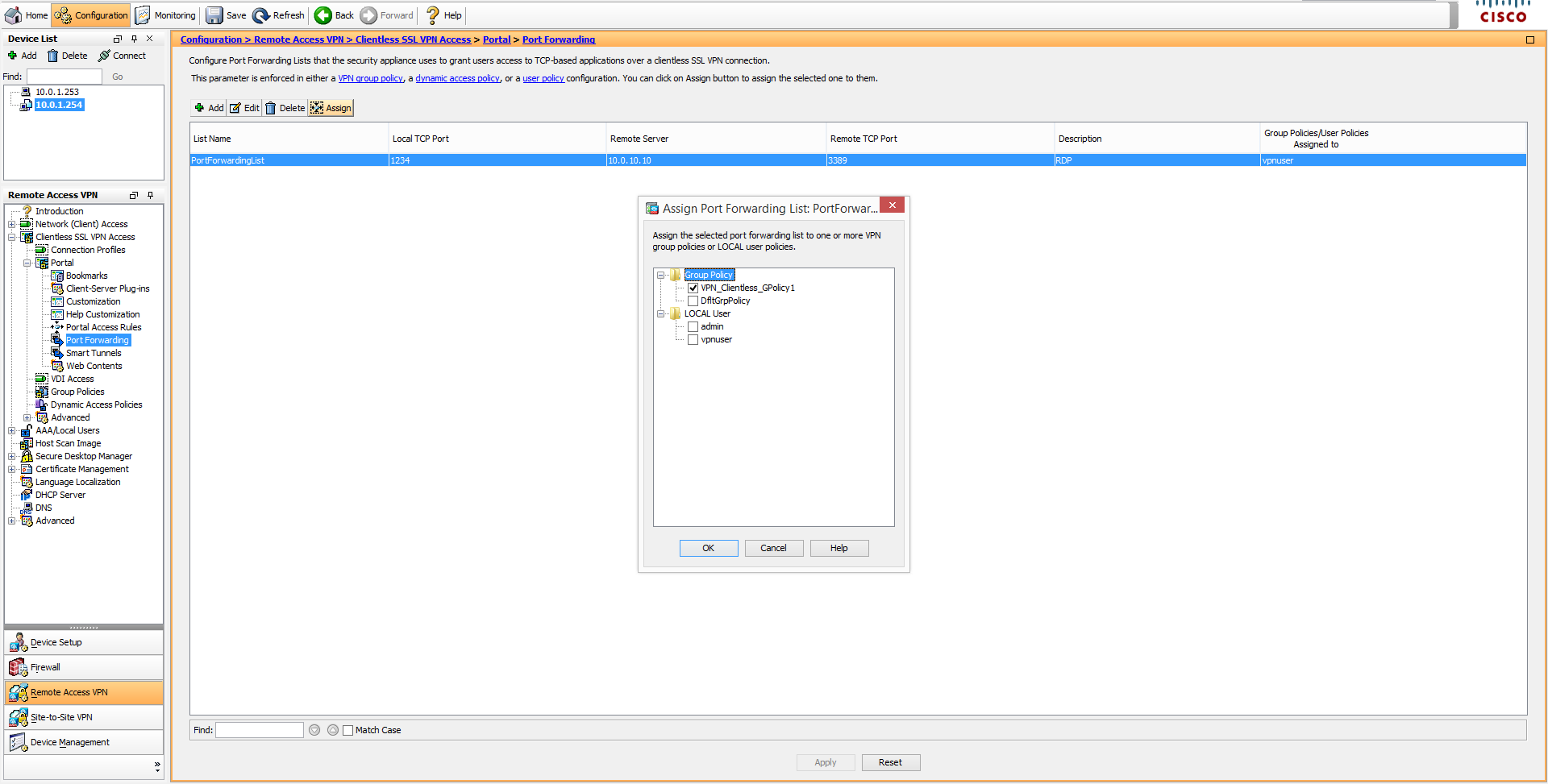

Il convient ensuite de cliquer sur Assign et d’assigner la redirection de port au GroupPolicy voulu et ou aux utilisateurs concernés.

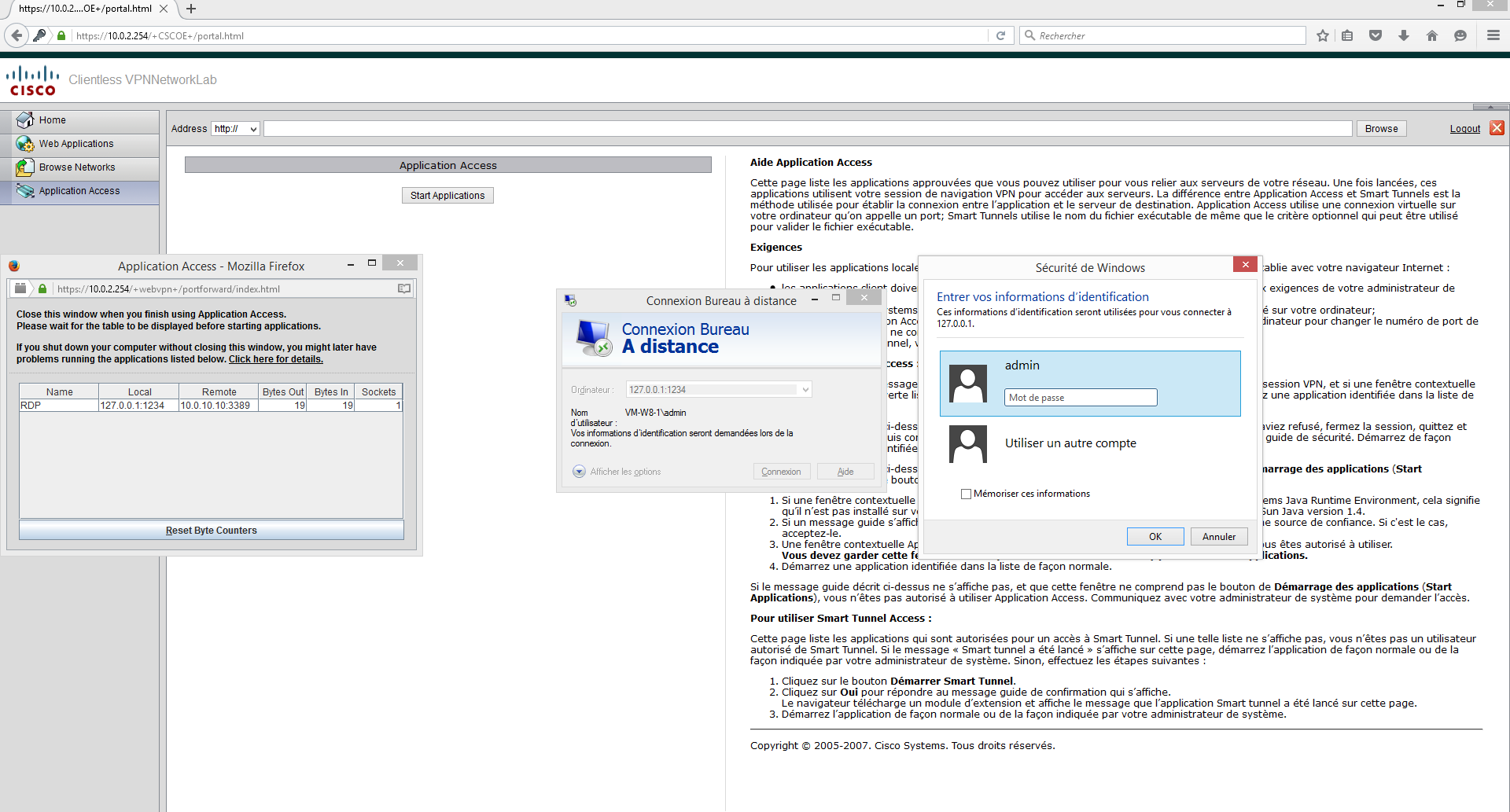

A présent, le client peut se connecter à l’interface WEB du VPN Clientless et cliquer sur Application Access -> Start Applications.

Une fenêtre s’ouvre alors indiquant les redirections existantes.

Attention, JAVA est utilisée pour faire fonctionner la redirection de port. Si cela ne fonctionne pas, JAVA est la première piste à explorer.

A présent, une connexion RDP sur 127.0.0.1:1234 pointe sur 10.0.10.10:3389

Laisser un commentaire